Peretas yang terkait dengan Korea Utara meningkatkan serangan terhadap sektor aset kripto, dengan investigasi terbaru menunjukkan metode yang berkembang dari Lazarus Group.

Analis on-chain ZachXBT telah mengungkap serangkaian insiden yang terkait dengan operasi siber rezim tersebut. Insiden ini termasuk penggunaan profil pengembang palsu dan strategi pencucian yang kompleks.

Lazarus Hackers Curi Jutaan Saat Korea Utara Tingkatkan Serangan Kripto

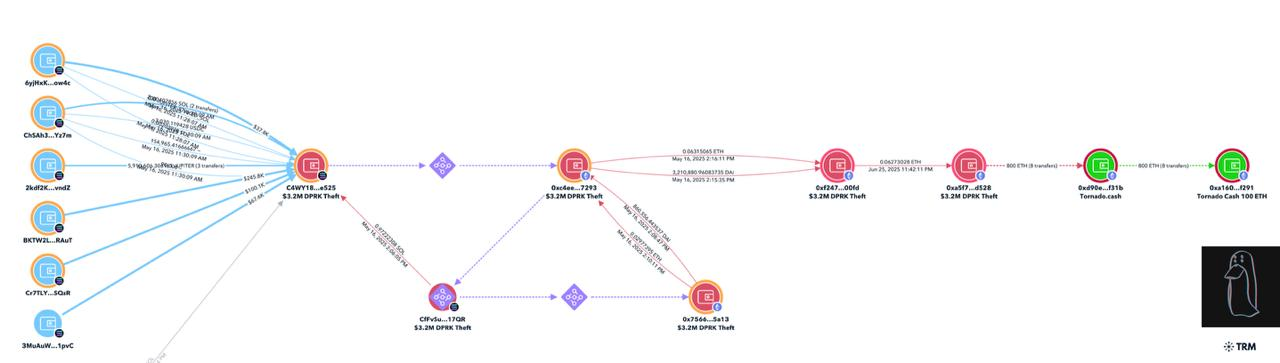

Pada 29 Juni, Zachxbt melaporkan bahwa Lazarus Group menipu seorang pengguna sebesar US$3,2 juta dalam bentuk aset digital pada 16 Mei.

Dana yang dicuri dengan cepat dikonversi dari Solana ke Ethereum. Peretas kemudian menyetor 800 ETH ke Tornado Cash, sebuah protokol privasi yang menyamarkan transaksi aset kripto.

Pada waktu publikasi, diperkirakan US$1,25 juta masih tersimpan dalam wallet Ethereum yang memegang DAI dan ETH.

Sementara itu, serangan ini hanyalah salah satu dari serangkaian aktivitas oleh Lazarus Group, yang semakin menargetkan aset kripto bernilai tinggi.

Pada 27 Juni, ZachXBT mengaitkan kelompok ini dengan eksploitasi signifikan yang mempengaruhi beberapa proyek NFT yang terkait dengan Matt Furie, pencipta Pepe. Serangan ini juga mempengaruhi proyek seperti ChainSaw dan Favrr.

Serangkaian serangan ini, yang dimulai pada 18 Juni, memungkinkan peretas mengambil alih beberapa kontrak NFT. Mereka kemudian mencetak dan menjual NFT, mencuri sekitar US$1 juta dari proyek-proyek ini.

Investigasi ZachXBT mengungkapkan bahwa peretas memindahkan dana yang dicuri ke tiga wallet. Akhirnya, mereka mengonversi beberapa ETH menjadi stablecoin dan mentransfernya ke MEXC, sebuah exchange terpusat.

Sementara itu, pola transfer stablecoin, yang terkait dengan alamat deposit MEXC tertentu, menunjukkan bahwa para penyerang terlibat dalam beberapa proyek kripto.

Selain itu, analisis mengungkapkan tautan ke akun GitHub dengan pengaturan bahasa Korea dan zona waktu yang konsisten dengan aktivitas Korea Utara.

“Indikator lain yang terungkap dari log internal menunjukkan ketidakberesan dalam resume pekerja TI DPRK yang dicurigai. Mengapa seorang pengembang yang mengklaim tinggal di AS memiliki pengaturan bahasa Korea, penggunaan Astral VPN, dan memiliki zona waktu Asia/Rusia?,” ZachXBT bertanya-tanya.

Dalam kasus Favrr, penyelidik mencurigai kepala petugas teknologi proyek, Alex Hong, sebagai pekerja TI Korea Utara. ZachXBT juga melaporkan bahwa profil LinkedIn Hong baru-baru ini dihapus, dan riwayat kerjanya tidak dapat diverifikasi.

Memang, insiden-insiden ini menyoroti peran berkelanjutan Korea Utara dalam pencurian aset kripto. Perusahaan analisis blockchain TRM Labs baru-baru ini mengaitkan peretas negara tersebut dengan hampir US$1,6 miliar dana yang dicuri, yang menyumbang sekitar 70% dari semua aset kripto yang dicuri tahun ini.